Da E-Mails unverschlüsselt verschickt werden, solltest Du Dir Gedanken über die Verwendung einer zusätzlichen Verschlüsselungs-/Signierungs-Methode wie PGP machen. Theoretisch kann jeder, der an einem der Knotenpunkte zwischen den Mailservern sitzt und den Datenverkehr abhört, den Inhalt Deiner E-Mails einsehen oder den Inhalt manipulieren ohne dafür einen Umschlag öffnen zu müssen. Deswegen solltest Du eine PGP-Verschlüsselung/Signierung für Deine Mails wählen, um vor Angreifern und Datenspionage sicher zu sein. Diese Form der Verschlüsselung ist 100% sicher, wenn der Key entsprechend gewählt wurde. Dies wird im folgenden Leitfaden unter anderem erklärt. Zusammen mit einem kostenlosen E-Mail Konto(bei z.B. YAHOO! Mail,GMX, Web.de,GMAIL,etc.) kannst Du so Deine E-Mails sicherst ohne zusätzliche Kosten verschlüsseln.

Zeitaufwand zum Einrichten: ca 20-40 Minuten

Mozilla Thunderbird ist ein sehr weit verbreiteter Open Source Email Client, mit dem Du verschiedene E-Mail-Konten und Chat-Konten verwalten kannst. Das Add-on Enigmail ermöglicht via GnuPG das Verschlüsseln, Signieren und Validieren von Emails und angehängten Dateien.

Mozilla Thunderbird gibt es für Linux, Mac und Windows: http://www.mozilla.org/thunderbird/

Enigmail kann direkt im Thunderbird Add-on Menu heruntergeladen und installiert werden http://enigmail.net/

Die neuste stable Version des GNU Privacy Guard findest Du auf: http://www.gnupg.org/

Für die meisten Distributionen von Linux ist ein aktuelles Paket vorhanden:

Debian/Ubuntu :

apt-get install thunderbird

apt-get install enigmail

Gentoo (das crypt USEflag muss lokal in /etc/portage/package.use bzw. global in /etc/portage/make.conf aktiviert werden, um Enigmail zu installieren) :

emerge thunderbird

bzw. mit manuell aktiviertem crypt USEflag

USE=crypt emerge thunderbird

Fedora :

yum install thunderbird

yum install thunderbird-enigmail

alternativ findest Du die aktuellsten Source und Binaries auf dem Mozilla FTP

1.2 KDE User sollten K-Mail genauer unter die Lupe nehmen:

Debian/Ubuntu :

apt-get install k-mail

Gentoo :

emerge k-mail

Fedora :

yum install k-mail

Linux:

apt-get install gnupg

Gentoo :

emerge gnupg

Fedora :

yum install gnupg

Linux:

gpg --gen-key

es folgt:

(1) RSA and RSA (default)(2) DSA and Elgamal(3) DSA (sign only)(4) RSA (sign only)

wir wählen die (1)

RSA keys may be between 1024 and 4096 bits long.What keysize do you want? (2048)

Ich empfehle 4096 Bits, es sollten mindestens 2048 Bits sein.

Please specify how long the key should be valid.0 = key does not expire= key expires in n daysw = key expires in n weeksm = key expires in n monthsy = key expires in n yearsKey is valid for? (0)

In der Regel wählt man hier 1 Jahr : 1y

Please specify how long the key should be valid.Real Name:

Namen wie in der E-Mail Konfiguration

E-Mail address:

Wichtig! Hier muss die korrekte Email Adresse angegeben werden, für die der das Key Pair erstellt wird.Das Kommentar kannst Du auslassen und anschließend

Change (N)ame, (C)omment, (E)mail or (O)kay/(Q)uit?

mit O bestätigen.

Nun müssen wir ein Widerrufszertifikat erstellen, mit welchem wir im Falle des ungültig Werdens des Keypairs dieses widerrufen kann. Um alle Keys im aktiven Keyring anzuzeigen:

Public Keys:

gpg -k

Private Keys:

gpg -K

Um das Revoke Zertifikat zu generieren mit dem wir bei Key-Verlust etc. die Keys widerrufen können führen wir.:

gpg --gen-revoke deine@email.com > deine@email.com-revoke.crt

aus. Das revoke crt und Sicherheitskopien des Public und Private Keys empfehle ich auf einem Wechseldatenträger zu speichern.

Wenn Du die Keys auf ein anderen Rechner/Betriebssystem für parallele Nutzung portieren oder generell eine Sicherheitskopie erstellen willst, kannst Du dies wie folgt:

Alle Private Keys exportieren:

gpg --export-secret-keys --armor > secret.keys

TEILE NIEMALS DEINE PRIVATEN SCHLÜSSEL!!! Sollte dies aus Versehen passieren, sollten neue Keypairs erstellt werden!

Alle Public Keys exportieren:

gpg --export --armor > public.keys

Um eine Email zu verschlüsseln, musst Du den Public Key des Empfängers importiert und selbst als vertrauenswürdig signiert haben:

Den Public Key aus dem Beispiel findest Du hier.

gpg --import admin@geebee.org.pub

gpg --edit-key admin@geebee.org

gpg> trust

pub4096R/9CF1F408created: 2013-11-15expires: 2014-11-15usage: SCtrust: validity: [ultimate] (1). geeBee UG (haftungsbeschränkt) <admin@geebee.org>Please decide how far you trust this user to correctly verify other users' keys(by looking at passports, checking fingerprints from different sources, etc.)1 = I don't know or won't say2 = I do NOT trust3 = I trust marginally4 = I trust fully5 = I trust ultimatelym = back to the main menuYour decision? 5Do you really want to set this key to ultimate trust? (y/N) ypub4096R/9CF1F408created: 2013-11-15expires: 2014-11-15usage: SCtrust: ultimatevalidity: ultimate

quit

Das generierte Keypair kannst Du nun in verschiedenen Mail-Clienten wie z.B. K-Mail, Thunderbird, Sylpheed, Clawsmail oder Balsa verwendet werden. Ich werde in diesem Leitfaden im Einzelnen auf K-Mail und Mozilla Thunderbird eingehen.

2.1 Thunderbird Email Account einrichten:

Wir klicken auf E-Mail um ein neues Konto einzurichten.

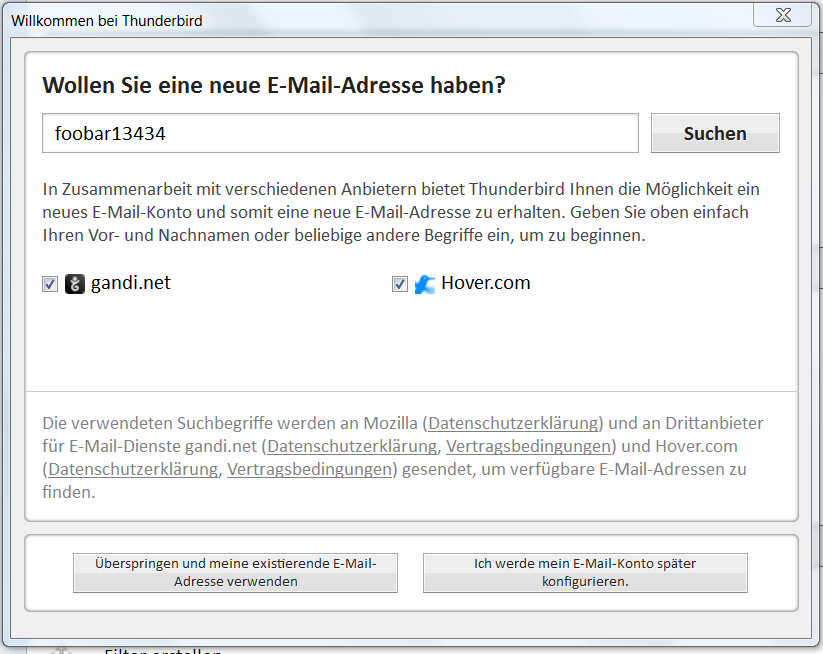

Dieser Dialog öffnet sich auch beim 1. Starten von Thunderbird:

Da wir keine kostenpflichtige E-Mail-Adresse erstellen, sondern unser bestehendes Gmail,Gmx,Web.de etc. Konto verwenden wollen, klicken wir auf

![]()

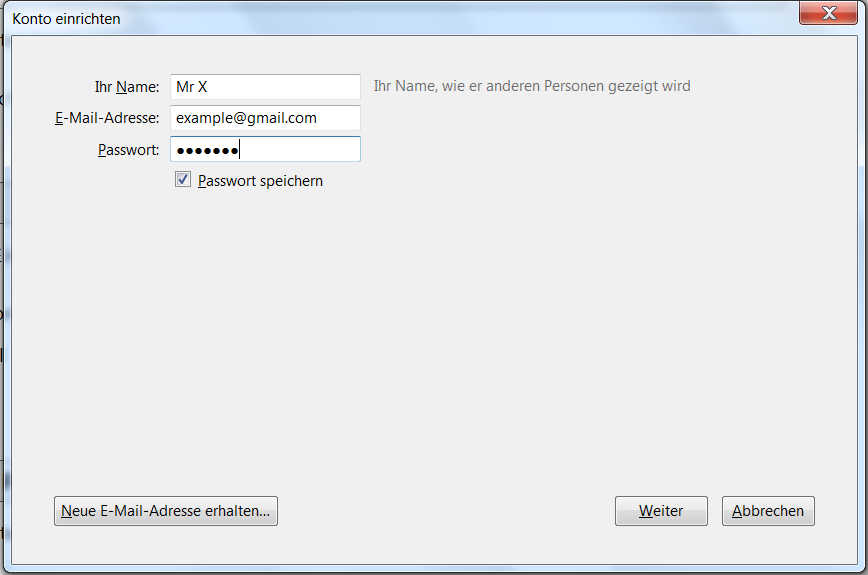

Wir tragen den gewünschten Absendernamen, vorhandene E-Mail-Adresse

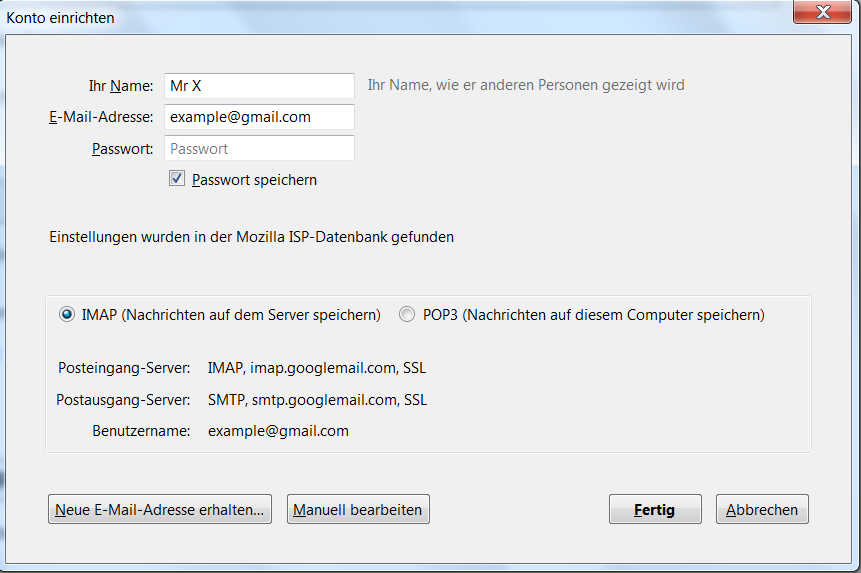

Im folgenden Dialog werden die Verbindungs Details automatisch geprüft und eingerichtet, falls getestete Standardeinstellungen funktionieren.

Fertig!

IMAP und POP in Kürze:

Das Internet Message Access Protokoll (IMAP) : Nachrichten werden nur bei direktem Aufruf im Postfach heruntergeladen. Ansonsten werden nur die Message Header synchronisiert/heruntergeladen. Der Vorteil: Die Dateien und Ordner(Inbox, Trash, Sent,etc.) verbleiben auf dem Server und sind von überall so wie nach dem letzten Zugriff abrufbar. In Thunderbird gibt es ebenfalls die Option Unterordner, etc. komplett zu synchronisieren, damit Du Offline mit den Dateien arbeiten kannst.

Das Post Office Protokoll (POP) : Hier verbleiben alle Ordner auf dem lokalen Rechner. Es ist möglich, die Inhalte der Inbox zu synchronisieren(sprich eine Kopie auf dem Server zu belassen) oder die E-Mails herunterzuladen und zu löschen. Der Nachteil gegenüber IMAP ist offensichtlich: Man hat nur bedingt die Möglichkeit Arbeitsschritte an einem anderen Rechner/Mobilgerät wiederaufzunehmen oder nachzuvollziehen, solltest Du die E-Mails bei Abruf löschen.

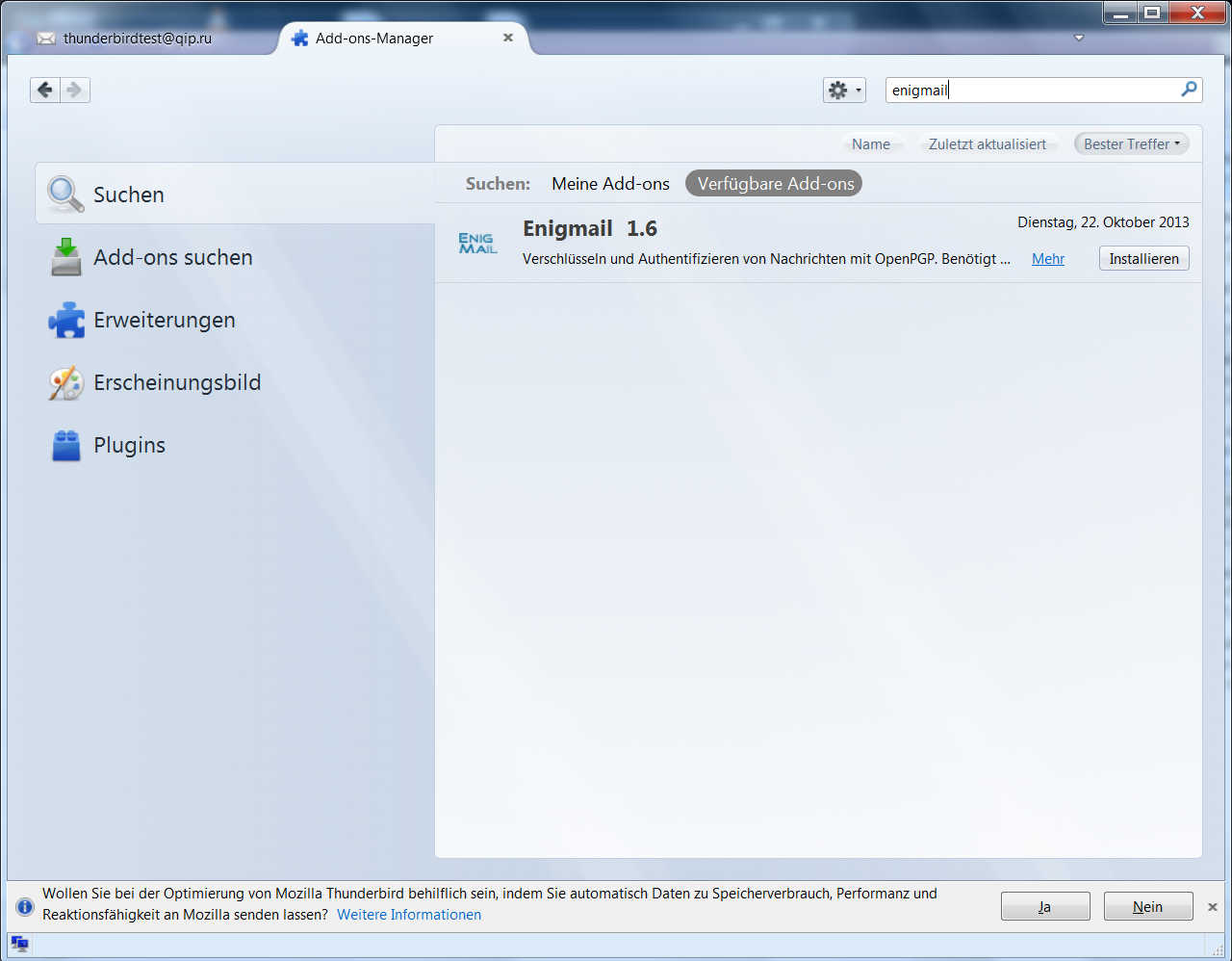

2.1.1 Enigmail Add-on installieren - entfällt, falls Enigmail schon installiert wurde.:

Klick auf erweiterte Optionen(oben rechts) => Add-ons. Anschließend geben wir enigmail im Suchfeld ein und bestätigen. Mit einem Klick auf Installieren wird das Add-on installiert. Thunderbird muss eventuell neu gestartet werden.

2.2 Thunderbird konfigurieren:

Sollten wir den Key schon in der Kommandozeile generiert haben, kannst Du den folgenden Schritt überspringen:

2.2.1. Generiere einen PGP Key mit Thunderbird.

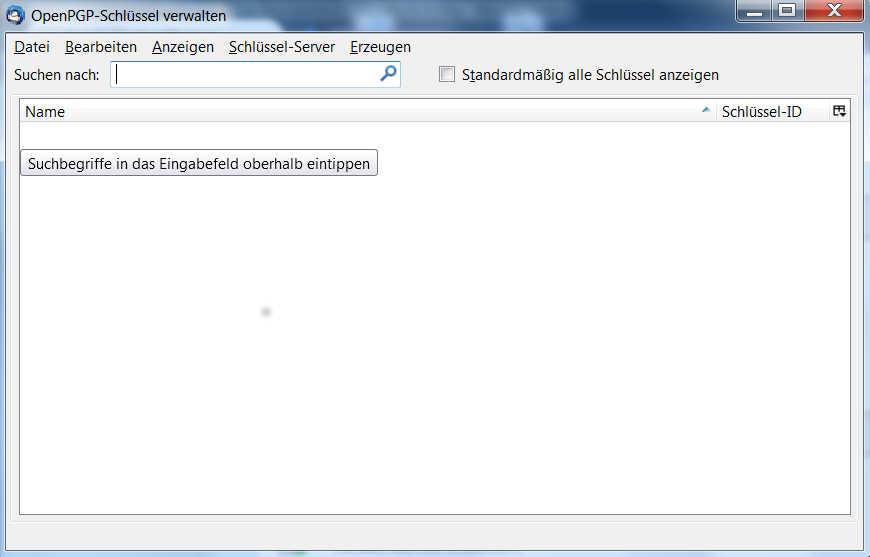

Zunächst klicken wir auf die erweiterten Optionen(oben rechts) und anschließend im Untermenü von OpenPGP Schlüssel verwalten:

Hier klicken wir auf Erzeugen => neues Schlüsselpaar.

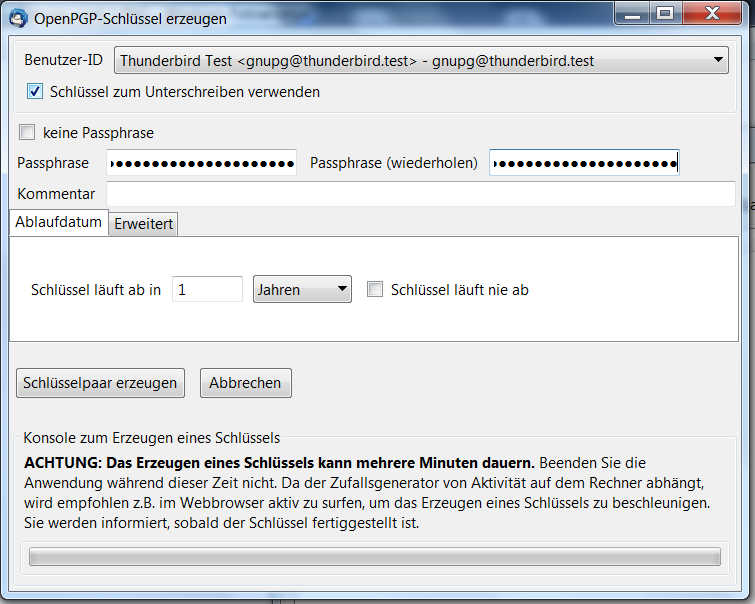

Nun geben wir das Passwort ein und bestätigen dies im 2. Feld. Die Laufzeit sollte nur 1

Jahr betragen.

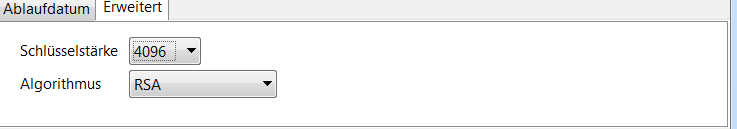

Die Schlüsselstärke ist standardmäßig auf 2048 Bit eingestellt. Ich empfehle in jedem Fall eine Schlüsselstärke von 4096 Bit.

Anschließend klicken wir auf Schlüsselpaar erzeugen.

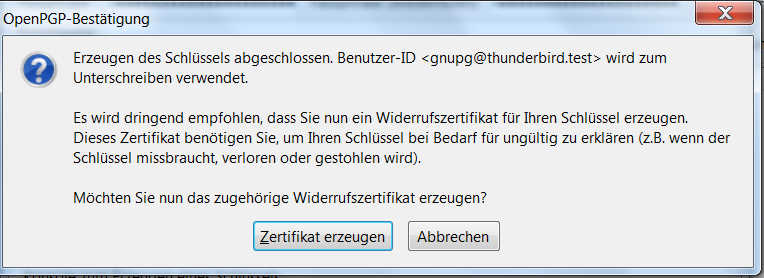

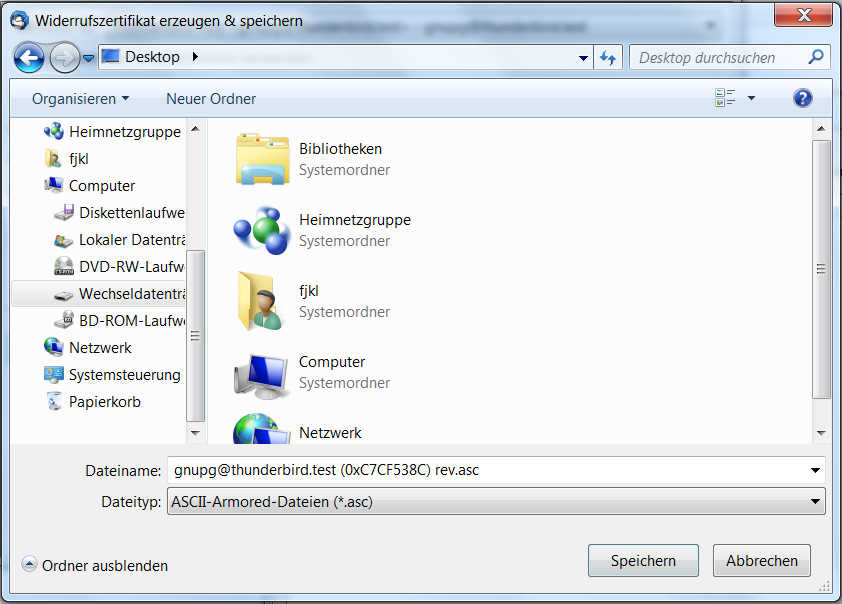

Nachdem das Schlüsselpaar erstellt wurde, wird das Widerrufs-Zertifikat , mit dessen Hilfe wir das Schlüsselpaar für ungültig erklären können, an einem sicheren Ort gespeichert.

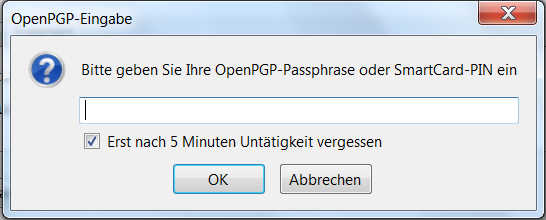

Ich empfehle im folgenden Dialog ein Passwort zu setzen, um vor unbefugten Zugriffen auf die Keys zu schützen.

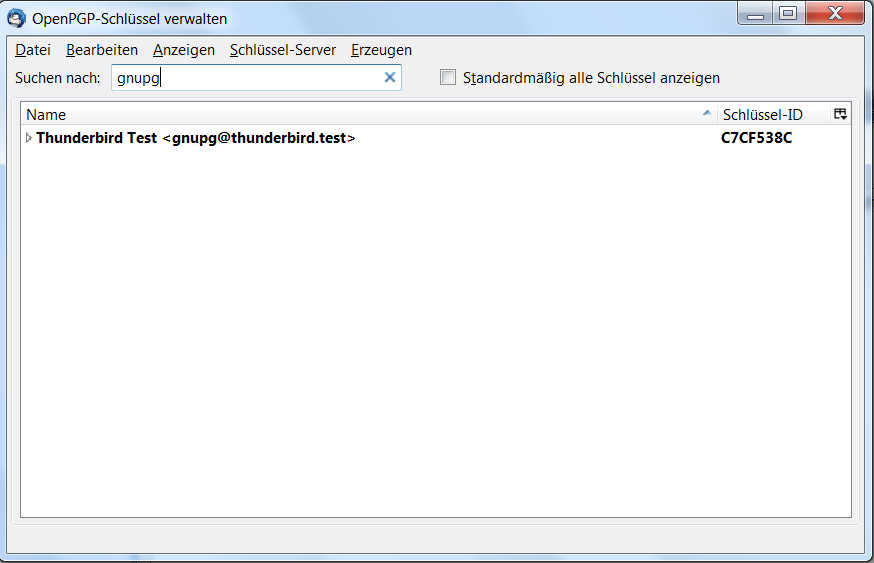

2.2.2 die vorhandenen Schlüssel prüfen: erwweiterte Optionen => OpenPGP => Schlüssel verwalten...

Ist der generierte Key aufgeführt hat, alles richtig funktioniert.

2.2.3 Als Nächstes öffnen wir die Konten-Einstellungen :

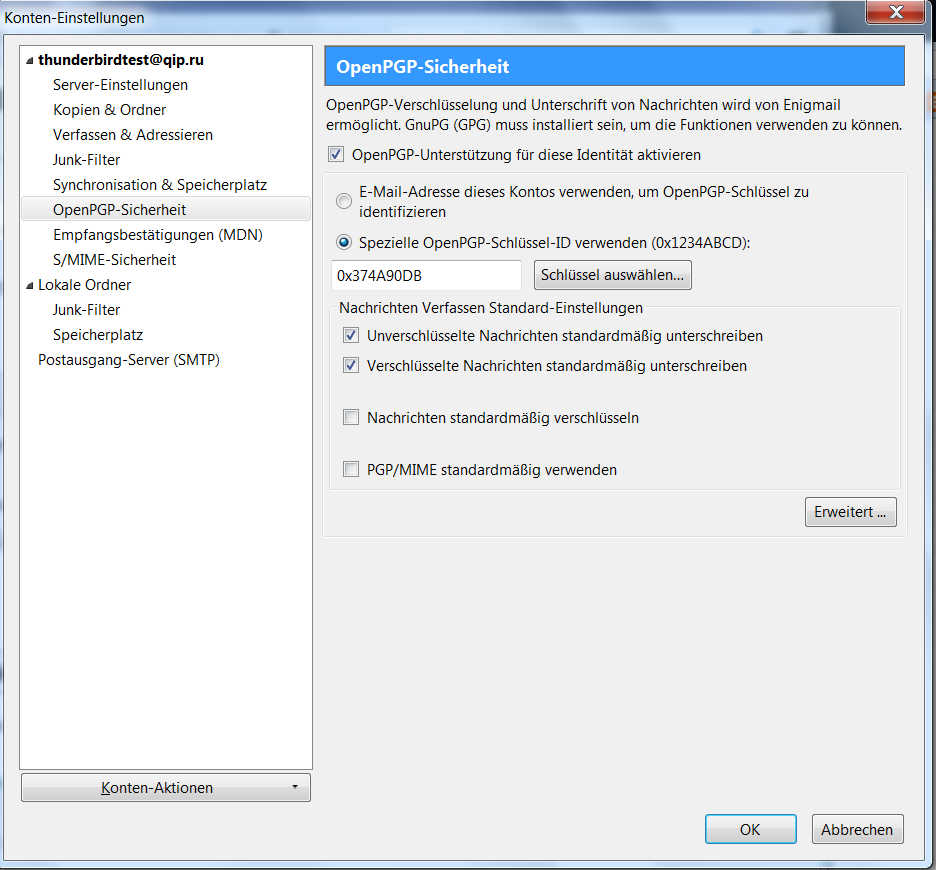

Hier muss die OpenPGP Unterstützung aktiviert werden, falls noch nicht geschehen. Der Key wird automatisch per Abgleich der Adresse selektiert oder manuell ausgewählt.

Im Untermenü unseres E-Mail-Accounts:

OpenPGP - Sicherheit können wir den verwendeten OpenPGP Schlüssel auswählen/ändern.

Hier aktivieren wir das automatische Signieren unserer E-Mails für verschlüsselte und unverschlüsselte E-Mails. So kann das Gegenüber bestätigen, ob die verschickte E-Mail auch von uns stammt.

Außerdem können wir nochmals prüfen, ob der richtige Key für OpenPGP verwendet wird.

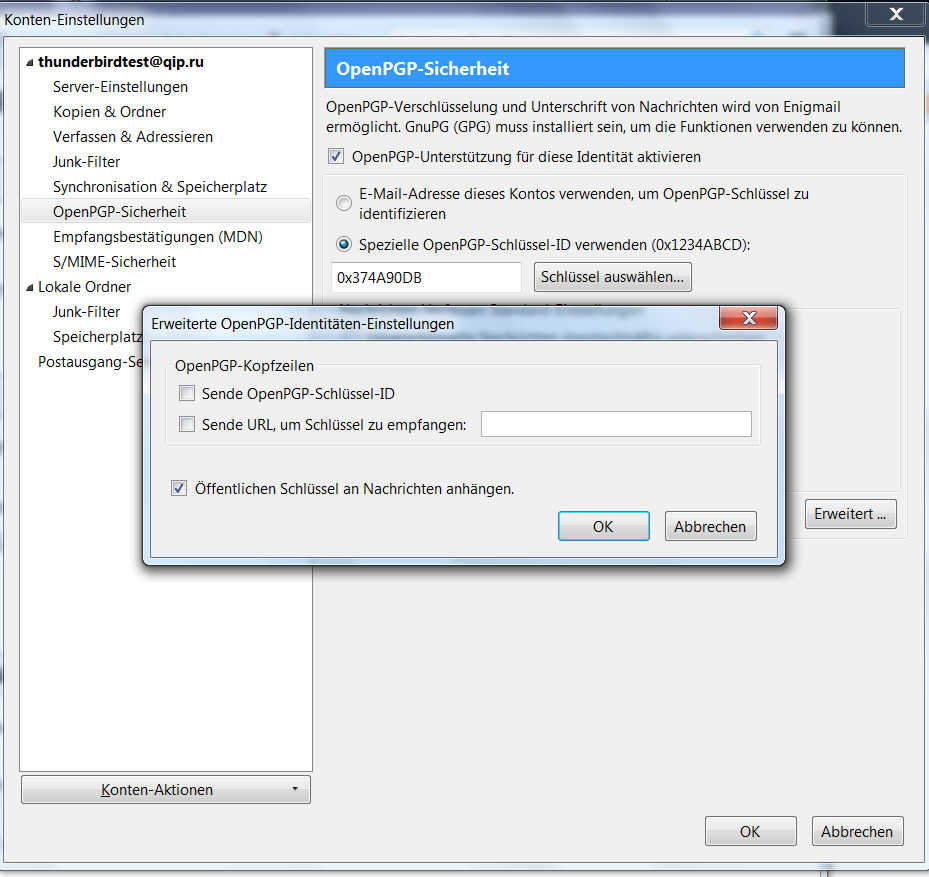

unten rechts auf Erweitert... klicken

was den unten angeführten Dialog öffnen wird. Dort die Checkbox bei Öffentlichen Schlüssel an Nachrichten anhängen setze, damit unser neu generierter öffentlichen Schlüssel immer mitgeschickt wird. So kann das Gegenüber diesen importieren und uns verschlüsselte Botschaften schicken.

2.2.4. E-Mails verschicken mit Thunderbird

Wenn wir die vorhergehenden Schritte alle erfolgreich durchgeführt haben, können wir unseren Key testen, indem wir uns selbst eine verschlüsselte, signierte Nachricht schicken. Hierzu einfach eine neue E-Mail erstellen, Verschlüsselung und Signierung wählen und uns selbst als Empfänger eintragen. Wir sollten ebenfalls etwas Text in der Nachricht verwenden, um zu sehen, dass dieser korrekt verschlüsselt und signiert wird. Anschließend schicken wir die E-Mail ab.

Die E-Mail, die wir nun von uns selbst erhalten haben, können wir nur mithilfe unseres Sicherheitspassworts(sollte zuvor eines gesetzt worden sein) für den Privaten Key entschlüsselt werden.

Um den E-Mail-Verkehr mit einem anderen Teilnehmer zu verschlüsseln, müssen die Public Keys ausgetauscht und importiert werden.

Teilnehmer A muss den Public Key B importiert haben, um Teilnehmer B verschlüsselte E-Mails zu schicken.

Teilnehmer B muss den Public Key A importiert haben, um Teilnehmer A verschlüsselte E-Mails zu schicken.

Da wir den Public Key automatisch an die Nachricht anhängen, genügt es jeweils eine E-Mail an den Teilnehmer zu schicken, damit dieser den Public Key im Schlüssel verwalten... Menü importieren kann.

Es gibt alternativ auch die Möglichkeit den Public Key auf offiziellen Keyservern zur Verfügung zu stellen.

[--wird noch ergänzt--]

Teile niemals den Privaten Schlüssel

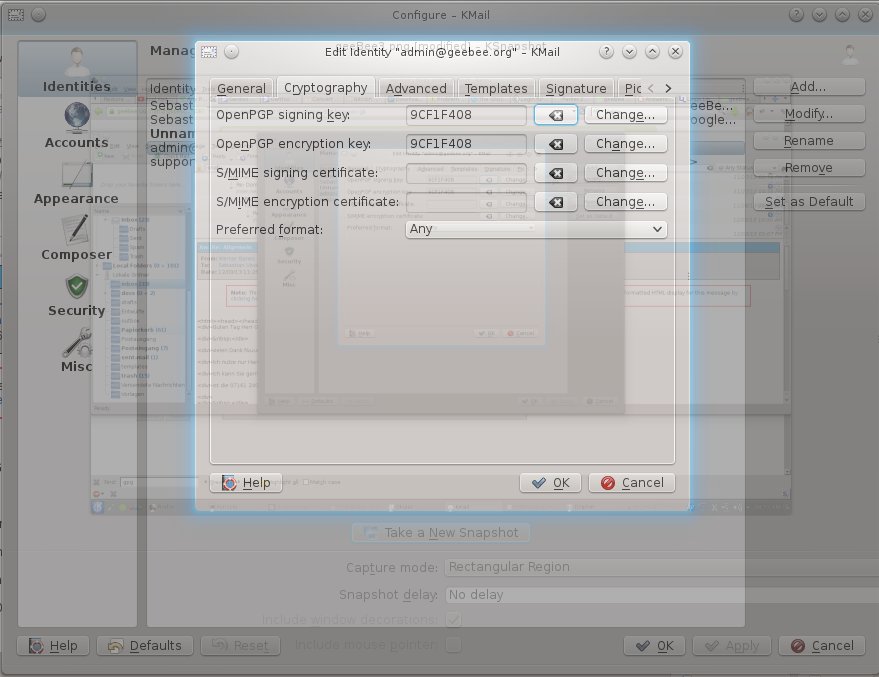

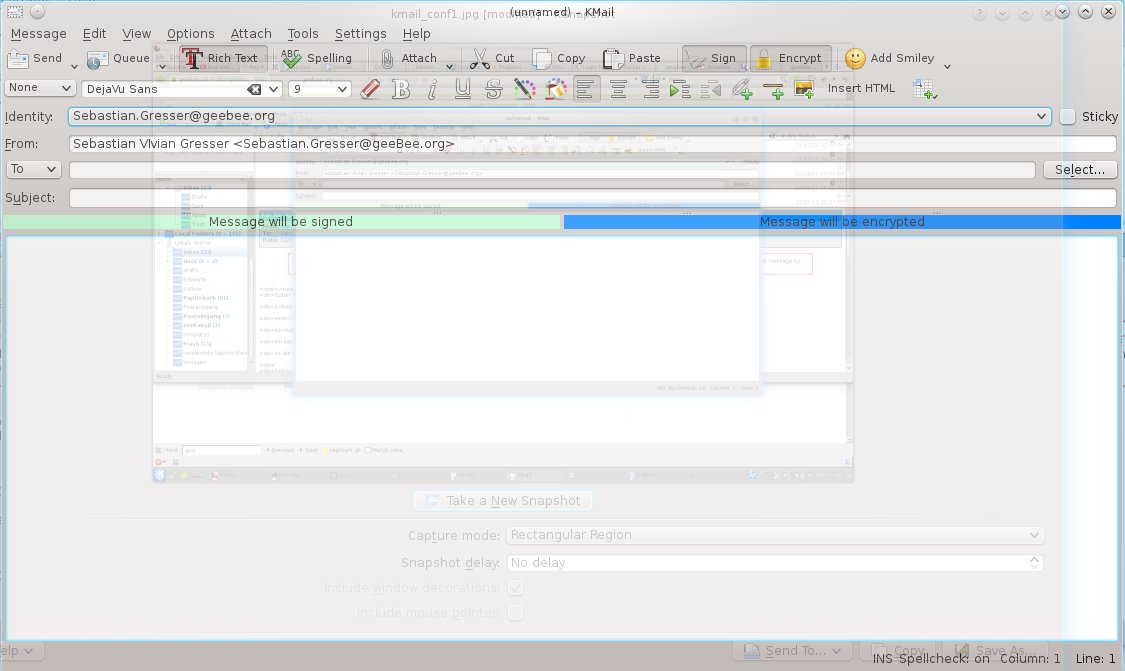

Über Settings => Configure Kmail... gelangst Du in das Einstellungsmenü für die Identitäten:

Dort können nun der Key zum Signieren und der Key zum Verschlüsseln ausgewählt werden.

Beim Erstellen einer E-Mail kannst Du diese nun signieren. Um eine E-Mail zu verschlüsseln, musst Du den Public Key des Empfängers importiert haben und als vertrauenswürdig signiert haben (gpg --edit-key email@adres.se $-> trust eingeben ->5 -> q).

Viel Spass beim Sicherer Kommunizieren mit PrettyGoodPrivacy! ;)

Posted at 2014-01-24 13:29:15( updated at 2018-09-17 22:45:04 )

in Manuals

Tags: